SNMP

Back to glossarySNMP (Simple Network Management Protocol) est un protocole standard de communication utilisé depuis des décennies pour superviser et administrer les équipements d’un réseau informatique. Indispensable aux équipes IT, il permet de collecter, organiser et échanger des informations de gestion entre les appareils connectés (appelés aussi managed devices) et les outils de supervision. Qu’il s’agisse de commutateurs, serveurs, postes de travail ou imprimantes, le protocole SNMP offre une méthode universelle pour superviser l’état des ressources, détecter les incidents, générer des traps SNMP (alertes) et centraliser les données dans une base de données MIB. Grâce à sa simplicité et à sa compatibilité avec la quasi-totalité des environnements IT, SNMP reste un pilier de la supervision réseau et continue d’évoluer à travers ses différentes versions, de SNMPv1 à SNMPv3, afin de répondre aux enjeux de sécurité, de performance et de visibilité des infrastructures modernes.

Qu’est-ce que le SNMP ?

Le maintien d’une performance réseau saine, sécurisée et optimale nécessite une supervision et une gestion efficaces. L’un des outils les plus largement utilisés à cette fin est le protocole SNMP (pour Simple Network Management Protocol), élément clé de la gestion informatique et réseau, prenant en charge les systèmes de supervision dans les entreprises, les fournisseurs de télécommunications, les datacenters et les infrastructures cloud.

Le SNMP est un standard de communication défini par plusieurs RFC (Request for Comments) de l’organisme de certifciation IETF. Il est conçu pour faciliter l’administration des réseaux en permettant aux administrateurs d’interroger, de configurer et de superviser les équipements connectés. Concrètement, SNMP établit un langage commun entre les agents SNMP installés sur les périphériques (appareils gérés : routeurs, commutateurs, serveurs, imprimantes…) et un SNMP Manager, c’est-à-dire le logiciel de supervision chargé de collecter et d’analyser les données.

Ce protocole permet aux administrateurs réseau d’interroger les périphériques, de collecter des données de performance, de recevoir des alertes (appelées traps) et de reconfigurer les périphériques à distance. En résumé, le SNMP est le langage commun qui garantit la transparence et la gestion des réseaux.

SNMP : comment ça marche ?

Pour comprendre le protocole SNMP, vous devez comprendre ses éléments constitutifs de base. Ces concepts clés du protocole SNMP, tels que les rôles des gestionnaires, des agents, des MIB, des OID, des PDU et des traps, définissent la manière dont le protocole permet aux périphériques réseau de communiquer avec les systèmes de supervision.

Le fonctionnement de SNMP repose sur une architecture simple, mais efficace, qui met en relation trois composants principaux :

- Les appareils gérés (appelés Managed Devices) : ce sont les équipements du réseau (commutateurs, routeurs, serveurs, imprimantes, postes de travail…) sur lesquels est installé un agent SNMP.

- L’agent SNMP : c’est un logiciel embarqué sur l’équipement qui collecte et stocke les informations de gestion. Il répond aux requêtes du SNMP Manager et peut envoyer des notifications appelées traps SNMP en cas d’événement critique (par exemple une panne d’interface).

- Le SNMP Manager : c’est une application ou un logiciel de supervision (comme Centreon) qui interroge les agents, reçoit les traps et centralise les données dans une base de données MIB.

La communication se fait principalement via le protocole UDP :

- Port UDP 161 pour les requêtes envoyées par le manager vers les agents,

- Port UDP 162 pour la réception des traps SNMP, notifications asynchrones permettant de signaler une alerte en temps réel.

Chaque information échangée est identifiée par un OID (Object Identifier), qui agit comme une clé unique décrivant une donnée dans la base de données MIB (Management Information Base). Par exemple, un OID peut représenter l’utilisation CPU d’un serveur ou le nombre de paquets traités par un routeur.

En pratique, SNMP fonctionne de deux manières :

- Interrogation active : le manager envoie des requêtes aux agents pour obtenir un état précis (polling).

- Notifications passives : les agents envoient spontanément des trap messages au manager lorsqu’un événement survient.

Cette double approche garantit à la fois une supervision continue et une détection rapide des incidents, contribuant à améliorer la disponibilité et la performance du système d’information.

Les différentes versions de SNMP (Simple Network Management Protocol)

Depuis sa première spécification dans les années 80, le protocole SNMP a évolué à travers plusieurs versions, chacune apportant des améliorations en matière de fonctionnalités, de performances et surtout de sécurité. Ces évolutions permettent aux administrateurs de réseaux d’adapter le protocole aux besoins de leurs environnements et aux contraintes de conformité.

SNMPv1 : la version fondatrice

La première version, SNMPv1, introduite au début des années 1990, posait les bases du protocole. Elle reposait sur un mécanisme simple d’interrogation et de réponse entre un SNMP Manager et des agents SNMP. Si elle a largement contribué à la standardisation de l’administration réseau, elle reste limitée en raison de failles de sécurité, notamment l’absence de mécanisme d’authentification robuste.

SNMPv2 : des améliorations mais encore limitées

SNMPv2 est venu enrichir le protocole en introduisant de nouveaux types de messages, une gestion plus efficace des erreurs et un support élargi des trap messages (snmpv2-trap, snmpv2 trap messages). Cette version a permis une meilleure performance dans les environnements à grande échelle, mais son modèle de sécurité, basé sur des “communautés” non chiffrées, ne répondait pas encore aux besoins des entreprises soumises à des exigences de conformité strictes.

SNMPv3 : la sécurité au cœur du protocole

La version SNMPv3 représente une étape majeure. Elle apporte un modèle de sécurité complet basé sur l’authentification des utilisateurs et le chiffrement des échanges. Grâce à la gestion des mots de passe, à l’utilisation de protocoles de chiffrement standards et à la prise en compte de raisons de sécurité avancées, SNMPv3 garantit la confidentialité et l’intégrité des données échangées.

- Support de la communication sécurisée : snmpv3 std0062 communication protocol

- Protection contre les accès non autorisés et renforcement du contrôle d’administration SNMP

- Gestion flexible des utilisateurs et des rôles (ex. utilisateur administratif, utilisateurs des fonctionnalités)

Tableau comparatif des versions SNMP

| Version | Avantages | Limites | Cas d’usage typiques |

|---|---|---|---|

| SNMPv1 | Simplicité, large adoption | Sécurité très faible | Réseaux simples, tests |

| SNMPv2 | Performance accrue, nouveaux types de messages | Authentification limitée | Infrastructures moyennes |

| SNMPv3 | Sécurité renforcée, gestion fine des utilisateurs | Complexité de configuration | Environnements critiques, entreprises soumises à la conformité |

En résumé, SNMPv3 est aujourd’hui la version recommandée dans la quasi-totalité des contextes professionnels, car elle répond aux enjeux modernes de sécurité et de gouvernance IT, tout en assurant une compatibilité descendante avec les versions précédentes.

OID et MIB : la base de l’administration SNMP

Au cœur du fonctionnement de SNMP se trouvent deux éléments fondamentaux : les OID (Object Identifiers) et la MIB (Management Information Base). Ils sont un peu comme la grammaire et le dictionnaire du protocole,. Ils permettent de structurer et d’interpréter les données échangées entre un agent SNMP et un SNMP Manager.

Qu’est-ce qu’un OID ?

Un OID (Object Identifier) est un identifiant unique qui désigne une information précise d’un équipement. Chaque métrique, qu’il s’agisse de l’utilisation CPU d’un serveur, du statut d’une interface réseau ou du niveau d’encre d’une imprimante, possède son OID propre.

- Exemple : 1.3.6.1.2.1.1.3.0 correspond au temps de fonctionnement (uptime) d’un appareil.

- Les OID sont organisés de manière hiérarchique et suivent une structure normalisée, ce qui permet de les interpréter de façon universelle dans les environnements hétérogènes.

Quel est le rôle de la MIB ?

La MIB (Management Information Base) est une base de données qui décrit la structure et la signification des OID. Elle fonctionne comme un dictionnaire que le SNMP Manager consulte pour comprendre les informations renvoyées par les agents.

- Chaque appareil dispose de sa propre MIB, décrivant les objets qu’il peut exposer.

- Les tables MIB regroupent les informations par famille (exemple : interfaces, processeurs, stockage).

- Les instances d’objets permettent de préciser une valeur particulière dans un tableau (par exemple, l’état d’une interface réseau parmi plusieurs).

Quelle relation entre OID et MIB ?

Lorsque le SNMP Manager interroge un agent, il utilise un OID pour demander une information. L’agent répond avec la valeur correspondante, et le Manager consulte la MIB pour interpréter cette donnée. C’est ce mécanisme qui rend possible la surveillance automatisée d’une infrastructure IT via SNMP.

Importance pour l’administration SNMP

- Les OID et MIB assurent une interopérabilité entre différents constructeurs d’équipements réseau.

- Ils permettent aux administrateurs réseau de créer des tableaux de bord adaptés, affichant les indicateurs les plus critiques.

- Grâce à la standardisation, les logiciels de supervision comme Centreon peuvent superviser la quasi-totalité des équipements connectés, tout en intégrant des extensions spécifiques à certains constructeurs.

En somme, la compréhension et la bonne gestion des OID et MIB sont essentielles pour tirer parti de toute la puissance du protocole SNMP dans les environnements modernes.

Cas d’usage et configuration de SNMP

Le protocole SNMP est largement utilisé dans les environnements IT pour administrer, superviser et diagnostiquer un vaste éventail d’appareils. Sa souplesse et son adoption universelle en font un outil incontournable pour les équipes d’exploitation et de supervision.

Pourquoi activer le protocole SNMP ?

Activer le protocole SNMP permet de bénéficier d’une visibilité centralisée sur l’état de l’infrastructure. Sans SNMP, chaque équipement serait administré individuellement, ce qui multiplierait la charge de travail et augmenterait les risques de zones d’ombre. Avec SNMP, les administrateurs peuvent :

- Superviser en temps réel l’état des commutateurs, serveurs, imprimantes, ou encore des postes de travail ;

- Détecter automatiquement des incidents (interfaces tombées, surcharge CPU, problème de stockage) grâce aux traps SNMP ;

- Automatiser la collecte d’indicateurs pour réduire la charge SNMP et optimiser l’efficacité IT.

Comment configurer SNMP ?

La configuration d’un environnement SNMP repose sur plusieurs étapes :

- Activer le service SNMP sur les appareils à superviser (routeurs, serveurs, équipements réseau, imprimantes).

- Définir les paramètres de configuration tels que la version du protocole utilisée (SNMPv1, v2 ou v3), les communautés ou les utilisateurs selon le niveau de sécurité requis.

- Paramétrer le pare-feu afin d’autoriser le trafic sur le port UDP 161 (requêtes) et sur le port 162 (traps).

- Vérifier la bonne communication entre l’agent et le manager grâce à des outils de diagnostic (ex. commandes snmpget, snmpwalk).

Quelques cas d’usage concrets

- Supervision des imprimantes : contrôle des niveaux d’encre, suivi des compteurs de pages, détection des erreurs papier.

- Gestion des commutateurs et routeurs : monitoring de l’état des interfaces, des flux de données, de la bande passante.

- Supervision des serveurs et postes de travail : suivi de la consommation CPU et mémoire, détection de disques saturés.

- Administration d’un serveur SNMP centralisé : collecte et consolidation des données provenant de milliers d’agents répartis sur le réseau.

Les bonnes pratiques de configuration

- Toujours privilégier SNMPv3 pour des raisons de sécurité (authentification et chiffrement).

- Segmenter les flux SNMP via des VLANs ou des ACL afin de limiter l’exposition du protocole.

- Surveiller régulièrement la charge générée par SNMP pour éviter de saturer les équipements avec des requêtes trop fréquentes.

- Documenter la terminologie SNMP utilisée et former les utilisateurs administratifs pour éviter les erreurs de configuration.

En résumé, une configuration bien pensée de SNMP est la clé pour bénéficier d’une supervision fiable, sécurisée et évolutive, adaptée aux besoins de la quasi-totalité des infrastructures IT modernes.

La place de SNMP dans la supervision IT

Le protocole SNMP joue un rôle central dans la supervision des infrastructures IT. Sa mission principale est de fournir aux équipes d’exploitation une visibilité complète sur l’état et les performances des équipements réseau et systèmes, tout en permettant une détection proactive des anomalies.

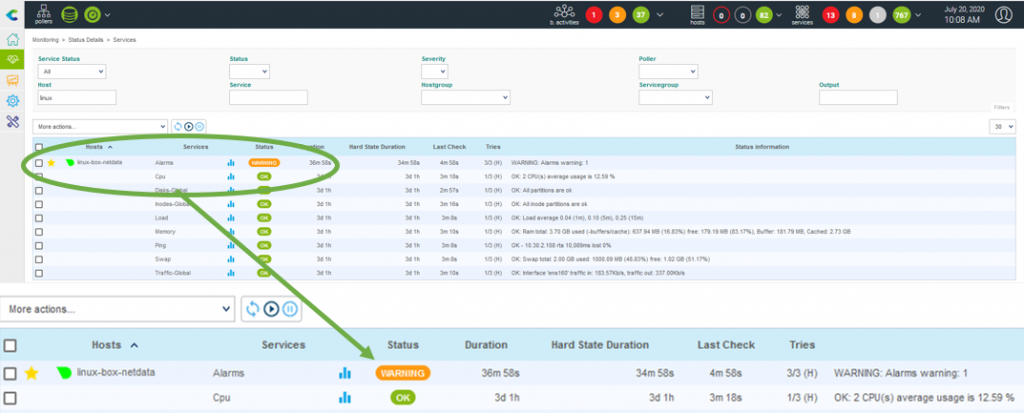

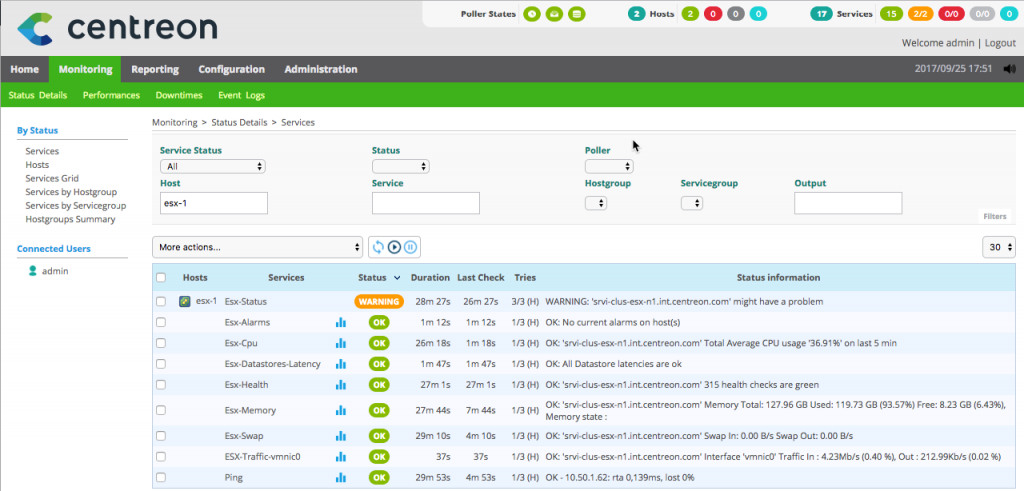

SNMP est utilisé par la grande majorité des logiciels de supervision, parmi lesquels Centreon, pour collecter des données auprès des équipements. Il permet de suivre des métriques clés :

- Disponibilité des interfaces réseau (up/down) ,

- Utilisation CPU et mémoire sur les serveurs et postes de travail ,

- Taux d’erreur et pertes de paquets sur les commutateurs et routeurs,

- Alertes d’état provenant d’imprimantes, d’onduleurs ou de tout autre périphérique compatible.

Grâce à ces informations, les administrateurs réseau disposent d’une base de données SNMP centralisant les indicateurs techniques, exploitable pour la création de rapports et de tableaux de bord.

Quels liens entre SNMP et observabilité ?

SNMP reste un protocole fondamental, mais il s’intègre désormais dans une approche plus large d’observabilité. Alors que SNMP collecte des indicateurs techniques spécifiques, l’observabilité vise à corréler ces données avec d’autres sources (logs, métriques applicatives, traces) pour fournir une vision holistique de la performance digitale.

Quels sont les défis liés à la supervision SNMP ?

Les défis liés à la supervision SNMP sont les suivants:

- Hétérogénéité des environnements : malgré la standardisation, chaque constructeur peut proposer ses propres MIBs et OID spécifiques.

- Échelle : superviser la quasi-totalité d’un parc de milliers d’équipements peut générer une forte charge SNMP.

- Sécurité : les versions les plus anciennes (SNMPv1 et v2) exposent des risques importants, nécessitant des mesures de protection réseau (firewall, segmentation).

- Alert fatigue : la multiplication des trap messages peut entraîner un surplus d’alertes si la configuration n’est pas optimisée ou que l’outil de supervision ne permet pas de filtrer.

Quelle est la valeur ajoutée pour les équipes IT ?

Pour les administrateurs et managers IT, SNMP reste un élément principal pour construire une supervision plus proactive et plus efficace et:

- Réduire le temps moyen de détection et de résolution des incidents (MTTI / MTTR),

- Gagner en efficacité IT grâce à une centralisation des informations de gestion,

- Supporter la transformation digitale en garantissant la disponibilité des services essentiels.

En d’autres termes, SNMP constitue un socle incontournable de la gestion opérationnelle des infrastructures, tout en préparant le terrain pour des approches modernes d’observabilité.

SNMP et Centreon : supervision et observabilité

Si le protocole SNMP reste un standard incontournable pour la collecte d’informations réseau, sa véritable valeur réside dans la manière dont il est exploité au sein d’une plateforme de supervision moderne comme Centreon.

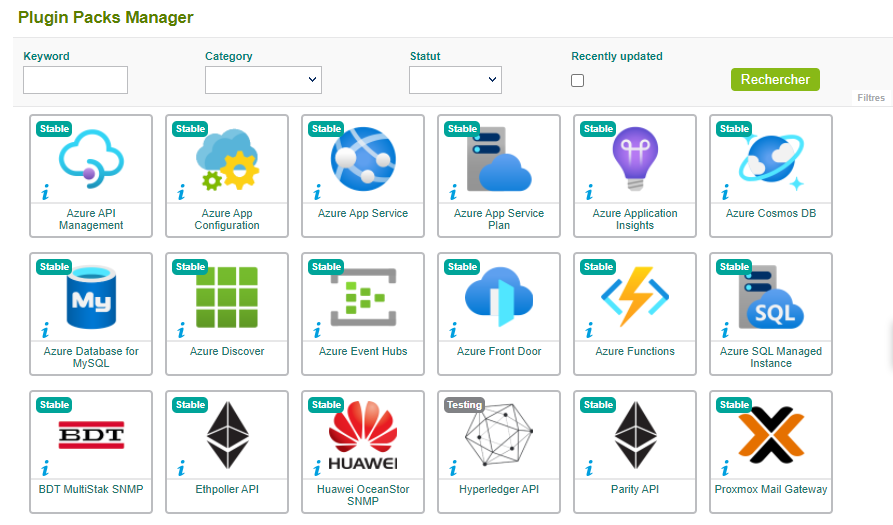

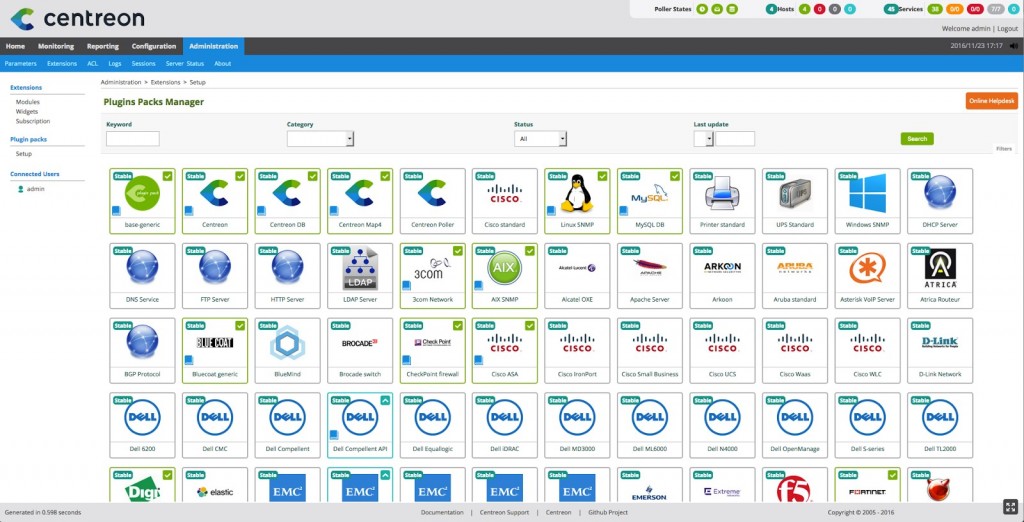

Le support natif de SNMP dans Centreon

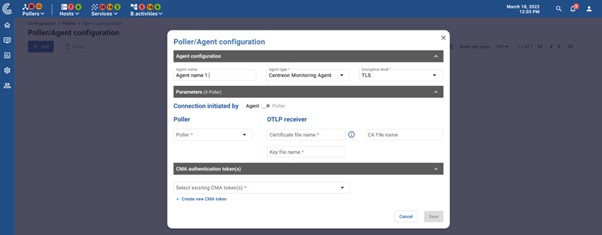

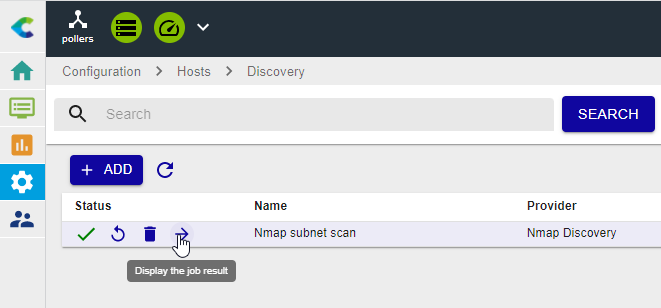

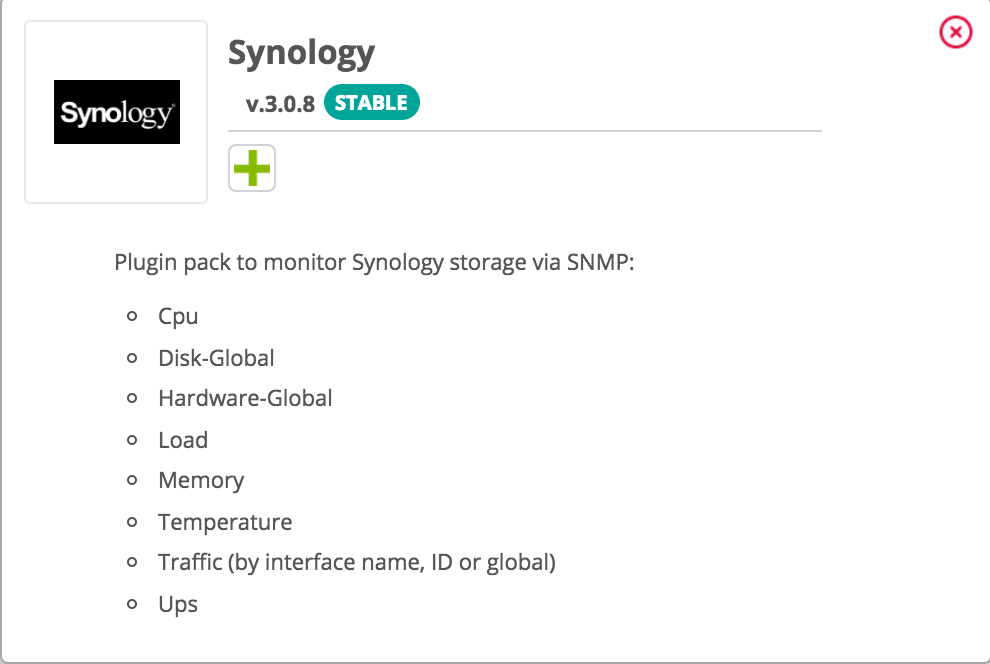

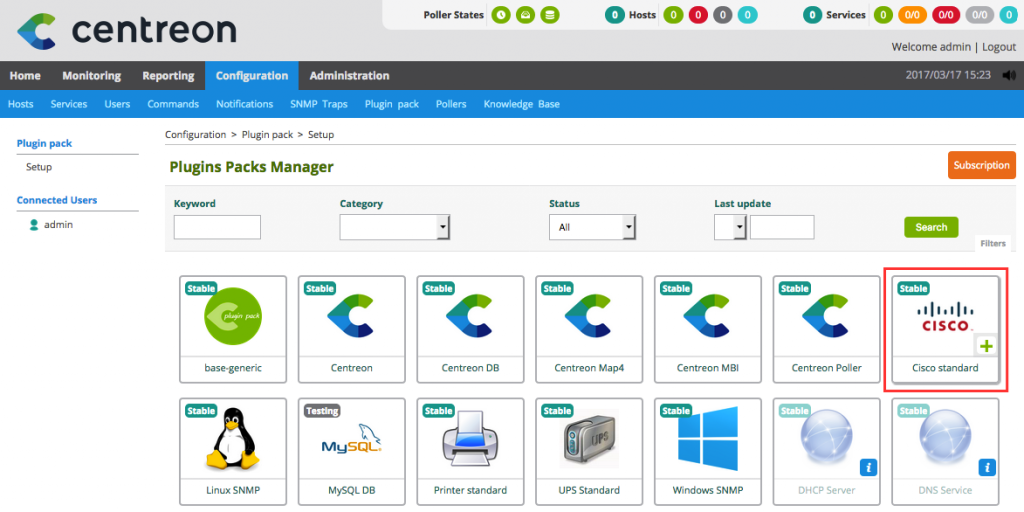

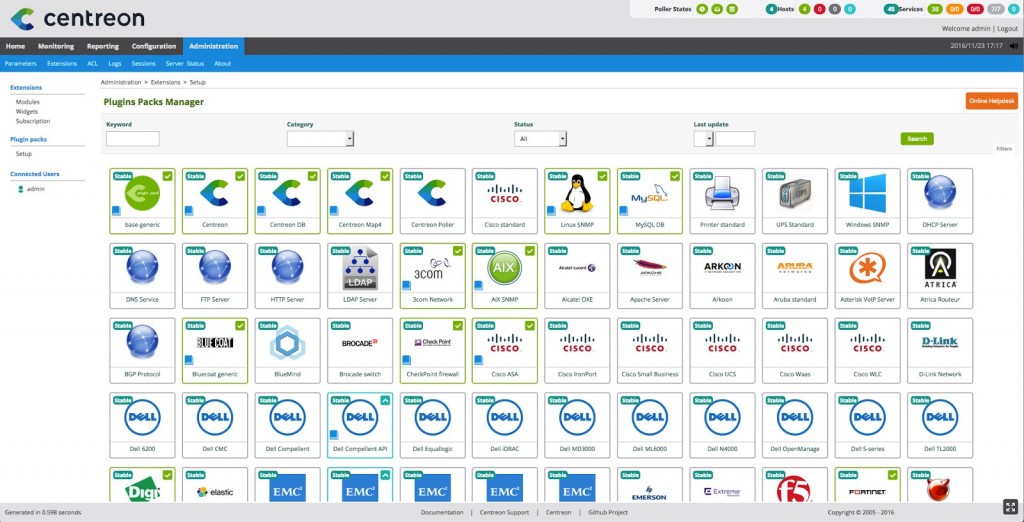

Centreon intègre nativement le protocole SNMP afin de faciliter la supervision des infrastructures IT. Grâce à ses connecteurs prêts à l’emploi et à ses mécanismes d’auto-découverte, la plateforme permet de :

- Détecter automatiquement les agents SNMP déployés sur les appareils du réseau ;

- Collecter les métriques issues des MIBs et les traduire en indicateurs exploitables ;

- Configurer des traps SNMP pour déclencher des alertes en temps réel ;

- Centraliser toutes les données dans des tableaux de bord personnalisables pour une visibilité immédiate.

Les bénéfices pour la supervision IT

L’utilisation de SNMP dans Centreon apporte des avantages concrets :

- Supervision unifiée de la quasi-totalité des équipements, quel que soit le constructeur ;

- Réduction du nombre d’outils nécessaires grâce à une approche centralisée ;

- Optimisation de la charge SNMP via un polling intelligent et des mécanismes de filtrage ;

- Sécurité renforcée en privilégiant SNMPv3, avec gestion des utilisateurs et des mots de passe.

Quid de SNMP dans une démarche d’observabilité ?

Au-delà de la collecte brute de données, Centreon transforme les indicateurs SNMP en insights utiles pour l’observabilité.

- Corrélation entre métriques réseau, logs et données applicatives ;

- Vision orientée SLAs et expérience utilisateur plutôt que simple état technique ;

- Intégration avec les outils ITSM pour fluidifier la gestion des incidents.

Des bénéfices adaptés aux enjeux stratégiques des équipes IT

- Pour les équipes techniques : simplification de l’administration SNMP, suppression des angles morts, réduction du temps de configuration, flexibilité des paramètres de configuration.

- Pour les responsables IT : optimisation du TCO, pilotage de la performance numérique, garantie de conformité et contribution à la réussite des projets de transformation digitale.

Comment passer à l’action avec Centreon ?

Centreon accompagne les organisations dans la modernisation de leur supervision basée sur SNMP. Vous pouvez dès aujourd’hui :

- Essayer gratuitement Centreon pour évaluer ses capacités de supervision SNMP ;

- Demander une démo personnalisée avec un expert ;

- Télécharger nos ressources (guides, livres blancs) pour approfondir vos connaissances en SNMP et observabilité.

En combinant la puissance de SNMP avec la richesse fonctionnelle de Centreon, les équipes IT disposent d’un levier stratégique pour garantir la disponibilité, la performance et la sécurité de leurs infrastructures numériques.

FAQ sur SNMP

Que signifie SNMP ?

SNMP signifie Simple Network Management Protocol (protocole simple de gestion de réseau).

Quel est le rôle du protocole SNMP ?

Son rôle principal est de :

- Collecter des informations de gestion depuis les équipements du réseau (serveurs, commutateurs, routeurs, imprimantes, postes de travail, etc.) ;

- Centraliser ces données dans un outil de supervision (SNMP Manager) afin de suivre l’état et les performances de l’infrastructure ;

- Envoyer des alertes (traps SNMP) en cas d’incident, par exemple une panne d’interface ou une surcharge de processeur ;

- Faciliter l’administration en permettant aux administrateurs de configurer ou d’interroger à distance les agents SNMP présents sur chaque appareil.

Comment fonctionne le SNMP ?

Le SNMP fonctionne en échangeant des messages entre un gestionnaire et des agents installés sur des périphériques, à l’aide d’objets prédéfinis stockés dans des MIB.

Quel port le SNMP utilise-t-il ?

Le protocole SNMP utilise le port UDP 161 pour les requêtes et le port UDP 162 pour les traps.

Qu’est-ce qu’un trap SNMP ?

Un trap est un message non sollicité envoyé par un agent au gestionnaire, signalant un événement critique tel qu’une utilisation élevée du processeur, une défaillance de liaison ou un défaut matériel.

Qu’est-ce qu’un serveur SNMP ?

Un serveur SNMP, souvent appelé station de gestion réseau (NMS), est le système central qui communique avec les périphériques compatibles SNMP. Il agit comme un gestionnaire SNMP, interrogeant les agents pour obtenir des données telles que l’utilisation du processeur, la charge mémoire, la bande passante et l’état de l’interface, tout en recevant des traps SNMP pour des alertes en temps réel. Le serveur SNMP stocke ces informations, les affiche sur des tableaux de bord et génère des rapports à des fins de dépannage et de conformité. En substance, le serveur SNMP est le centre de commande qui transforme les données brutes des appareils en informations exploitables pour les équipes informatiques.

Le protocole SNMP est-il toujours utilisé ?

Oui. Le protocole SNMP reste largement utilisé car il est simple, universel et pris en charge par presque tous les périphériques compatibles avec le réseau. Le protocole SNMPv3 offre la sécurité nécessaire aux environnements modernes.

Qu’est-ce que SNMPwalk ?

SNMPwalk est un outil de diagnostic qui interroge un périphérique afin de récupérer une séquence d’OID à partir de sa MIB, offrant ainsi aux administrateurs une vue complète des données SNMP du périphérique.

Quelles sont les versions de SNMP ?

- SNMPv1 : sécurité de base, limitée.

- SNMPv2/v2c : ajoute des améliorations en termes de performances, mais reste peu sécurisé.

- SNMPv3 : sécurisé, avec authentification et cryptage.

Que sont les RFC ?

RFC signifie « Request for Comments » (demandes de commentaires). Il s’agit d’un type de publication de l’organisme de certification Internet Engineering Task Force (IETF) et d’organismes connexes qui décrit les normes, protocoles, procédures et technologies utilisés sur Internet. Chaque RFC se voit attribuer un numéro unique et sert de document de référence officiel.

Les RFC sont essentielles car elles garantissent l’interopérabilité et fournissent une norme publique, fondée sur un consensus, concernant la manière dont les technologies telles que le SNMP doivent être mises en œuvre par les différents fournisseurs et systèmes.

Qu’est-ce que le port udp 161 ?

Le port UDP 161 est le port réseau standard utilisé par le protocole SNMP (Simple Network Management Protocol) pour établir la communication entre un SNMP Manager (logiciel de supervision) et les agents SNMP installés sur les équipements réseau.

- Il sert aux requêtes SNMP envoyées par le manager pour interroger ou configurer les appareils supervisés (commutateurs, routeurs, serveurs, imprimantes, etc.).

- La communication se fait via le protocole UDP (User Datagram Protocol), léger et rapide, adapté à l’échange de petites quantités de données de gestion.

- Par convention, le port UDP 161 est réservé aux requêtes SNMP, tandis que le port UDP 162 est utilisé pour recevoir les traps SNMP (alertes envoyées spontanément par les agents).

Les messages SNMP SET qu’est-ce que c’est ?

Dans SNMP, un message SET (ou SET PDU) est un type de commande envoyé par le gestionnaire SNMP à un agent SNMP, demandant à l’agent de modifier la valeur d’un ou plusieurs objets dans la base d’informations de gestion (MIB) du périphérique.

Contrairement aux messages GET, qui ne font que récupérer des informations, les messages SET permettent la configuration à distance d’un périphérique.

Exemples de messages SNMP SET

- Réinitialisation d’une interface réseau.

- Modification de la chaîne de communauté ou des coordonnées du système.

- Ajuster les seuils d’utilisation du processeur ou de surveillance de la température.

- Activation ou désactivation d’un port sur un commutateur.

Considérations relatives à la sécurité des messages SET

Les messages SET pouvant modifier le comportement des appareils, ils représentent un risque plus élevé pour la sécurité. Pour cette raison :

- De nombreuses organisations utilisent le mode lecture seule pour la surveillance générale.

- Le mode lecture-écriture (nécessaire pour SET) est généralement réservé aux administrateurs.

- SNMPv3 avec authentification et cryptage est fortement recommandé lorsque les messages SET sont activés, afin de se protéger contre les modifications non autorisées.

Pages linked on this

Découvrez comment Centreon va transformer votre business

Restez informés sur notre actualité